Что такое DPI и почему обычная блокировка не работает? Чтобы понять DPI, нужно сначала разобраться, почему старые методы блокировок оказались неэффективными.

До появления глубокой инспекции пакетов интернет-провайдеры блокировали сайты по IP-адресу или по DNS. Оба метода элементарно обходятся: DNS можно поменять в настройках сети (на 8.8.8.8 или 1.1.1.1), а один IP-адрес могут делить тысячи сайтов — заблокировав адрес Cloudflare, можно «положить» половину интернета. Регуляторы это осознали — и пришли к технологии Deep Packet Inspection (глубокая инспекция пакетов).

Как работает DPI на практике?

Представьте, что интернет-трафик — это письма в конвертах. Обычный маршрутизатор смотрит только на адрес на конверте и отправляет письмо дальше. DPI-устройство вскрывает конверт и читает содержимое.

Уровни анализа трафика

Сетевая модель OSI состоит из 7 уровней. Классическая маршрутизация работает на уровнях 3–4 (IP и TCP/UDP). DPI работает на уровнях 5–7 — вплоть до прикладного уровня, где живут HTTP, DNS, TLS и другие протоколы.

Что именно анализирует DPI:

- SNI (Server Name Indication) — при установке HTTPS-соединения клиент в открытом виде сообщает, к какому домену он подключается. Это видно даже в зашифрованном TLS-трафике. Именно по SNI блокируется большинство HTTPS-сайтов сегодня.

- HTTP Host header — для незашифрованного трафика напрямую виден домен назначения.

- Паттерны трафика — даже не зная содержимого, можно определить тип протокола по размеру пакетов, тайминговым паттернам, entropy (случайности данных). Так идентифицируют VPN и Tor.

- JA3/JA3S fingerprint — цифровой отпечаток TLS-рукопожатия. Разные клиенты (браузеры, приложения) имеют уникальные комбинации поддерживаемых шифров — это позволяет идентифицировать приложение без расшифровки трафика.

Как происходит блокировка?

После того как DPI-система идентифицировала нежелательный трафик, у неё несколько инструментов реакции:

- TCP RST-инъекция — система посылает фальшивый пакет сброса соединения (RST) от имени сервера или клиента. Соединение разрывается. Это быстро, но оставляет следы — RST приходит слишком быстро, иногда раньше настоящего ответа сервера.

- Перенаправление (HTTP 302/блок-страница) — для HTTP-трафика пользователя редиректят на страницу с уведомлением о блокировке.

- Тихий дроп (blackhole) — пакеты просто уничтожаются без уведомления. Соединение зависает, пока не истечёт таймаут.

- Шейпинг (rate limiting) — трафик не блокируется полностью, но искусственно замедляется до нескольких килобит в секунду, делая сервис неиспользуемым. Именно так в России замедляли Twitter в 2021 году.

Устройство ТСПУ: российский суверенный интернет изнутри

ТСПУ — Технические средства противодействия угрозам — это инфраструктура, созданная в рамках закона о «суверенном интернете» (№ 149-ФЗ с поправками 2019 года). Оборудование устанавливается на узлах провайдеров за счёт государства, но управляется централизованно из РКН (Роскомнадзора).

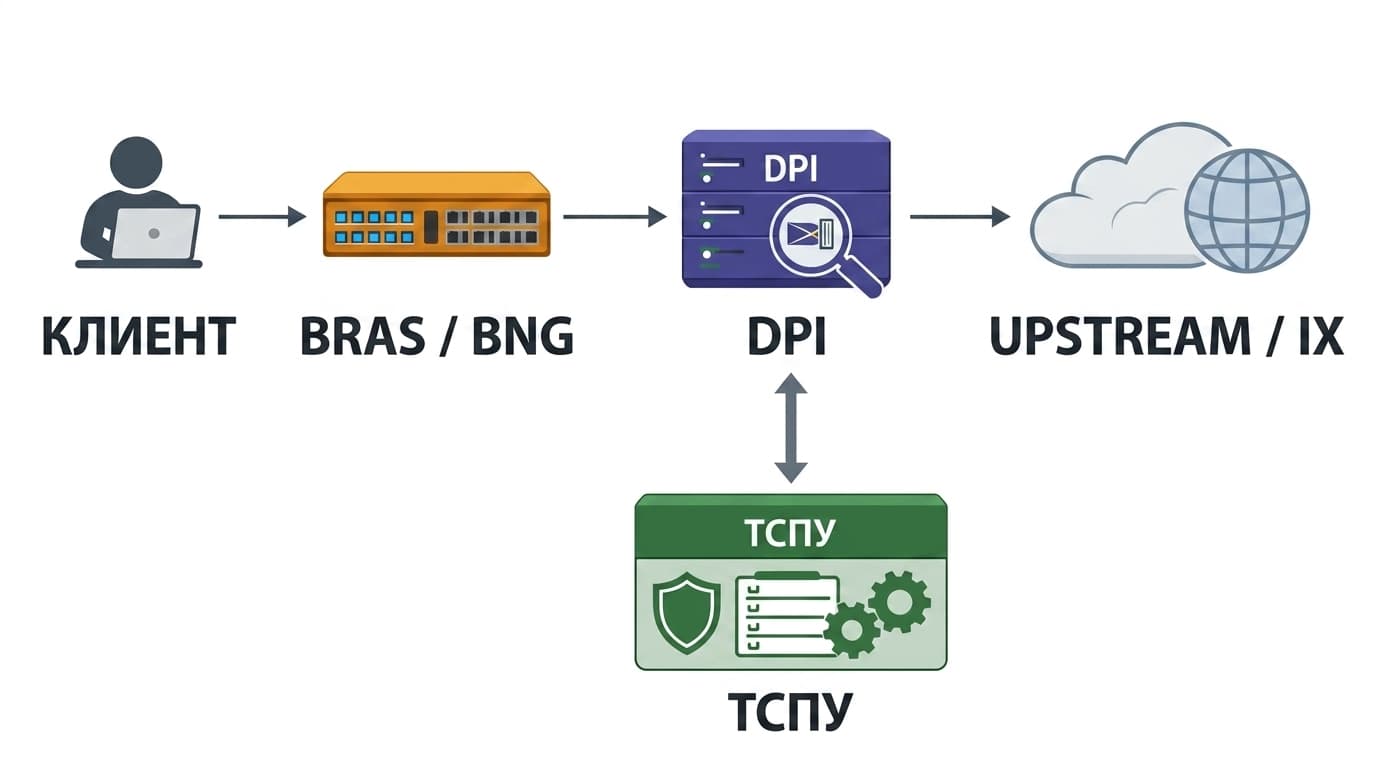

Архитектура системы

[Пользователь] → [Оборудование провайдера] → [ТСПУ/DPI-узел] → [Внешний интернет]

↑

[ЦУС РКН — центр управления]

ТСПУ встраивается в транзитные узлы провайдеров в режиме «inline» — то есть весь трафик физически проходит через эти устройства. Провайдер не может их отключить или обойти — они находятся под управлением РКН, а не ISP.

Технический стек ТСПУ

По публично известным данным (тендеры, утечки документации, исследования OONI и Censored Planet), в составе ТСПУ используется оборудование компании EcoFilter (российский производитель) и ряда других вендоров. Система включает:

- DPI-движок с базой сигнатур, обновляемой централизованно

- ТСПУ-маршрутизатор — управляет перенаправлением и дропом трафика

- Систему обновления правил — РКН рассылает «листы блокировок» в зашифрованном виде на узлы провайдеров

- Систему мониторинга и отчётности — узлы отправляют телеметрию обратно в центр

Режимы работы ТСПУ

Система может работать в нескольких режимах в зависимости от задачи:

| Режим | Применение | Пример |

|---|---|---|

| Блокировка по URL/домену | Реестр РКН | Сайты из чёрного списка |

| Блокировка протокола | VPN, Tor, прокси | Замедление/блокировка OpenVPN |

| Шейпинг | «Мягкое» давление | Замедление Twitter 2021 |

| Полная изоляция | Теоретически — отключение от глобального интернета | Учения «Рунета» |

Почему ТСПУ работает нестабильно?

Здесь важно быть честным: российская система DPI-блокировок технически несовершенна, и это не секрет. Причин несколько:

1. Проблема масштаба. Россия — огромная страна с сотнями провайдеров. Синхронизация правил блокировок между всеми узлами занимает время и даёт сбои. Отсюда ситуации, когда один оператор блокирует сайт, а другой — нет.

2. Коллатеральный ущерб. При блокировке по IP страдают соседние ресурсы на том же адресе (shared hosting, CDN). Именно это произошло при блокировке Telegram в 2018 году — были заблокированы миллионы IP-адресов Amazon и Google, что «положило» множество сторонних сервисов. Это стало публичным провалом и в 2020 году блокировку сняли.

3. Зашифрованный SNI (ESNI/ECH). Новый стандарт Encrypted Client Hello (ECH) шифрует SNI, то есть прячет имя домена даже на этапе TLS-рукопожатия. Это делает SNI-фильтрацию слепой. Ответ регуляторов — блокировать весь трафик, использующий ECH, что снова ведёт к коллатеральным потерям.

4. QUIC и HTTP/3. Протокол QUIC работает поверх UDP, а не TCP. Это ломает TCP RST-инъекцию — один из главных инструментов DPI. Системам блокировок приходится адаптироваться.

Как обходят блокировки DPI?

Понимание принципов DPI объясняет, почему одни инструменты обхода работают, а другие — нет.

- Простые VPN (OpenVPN, WireGuard) — имеют узнаваемые сигнатуры и легко детектируются. В России активно блокируются.

- Tor — трафик тоже имеет характерные паттерны. Без мостов (bridges) часто не работает.

- Obfuscated протоколы (obfs4, Shadowsocks, VLESS+REALITY) — маскируют трафик под «случайный шум» или легитимный HTTPS. Значительно сложнее для детектирования DPI.

- Domain Fronting — запросы идут через крупные CDN (Cloudflare, Fastly), и DPI видит только адрес CDN, не конечный сервис. Частично ограничен самими CDN.

- GoodbyeDPI / SpoofDPI — утилиты, которые манипулируют самим TCP-соединением (разбивают пакеты, добавляют фиктивные данные), сбивая с толку DPI-движок на стороне провайдера. Работают без VPN, но не универсальны.

Заключение

DPI и ТСПУ — это не статичная технология, а постоянно эволюционирующая система. Каждый новый метод обхода рождает новый метод детектирования, и наоборот. Технически грамотный пользователь всегда на шаг впереди — потому что инструменты обфускации разрабатываются точечно и быстро, а государственная система должна фильтровать миллиарды пакетов в секунду в реальном времени и не может позволить себе ложных срабатываний в масштабе целой страны.

Именно это техническое противоречие — между точностью и масштабом — остаётся главным ограничением любой системы интернет-цензуры на основе DPI.