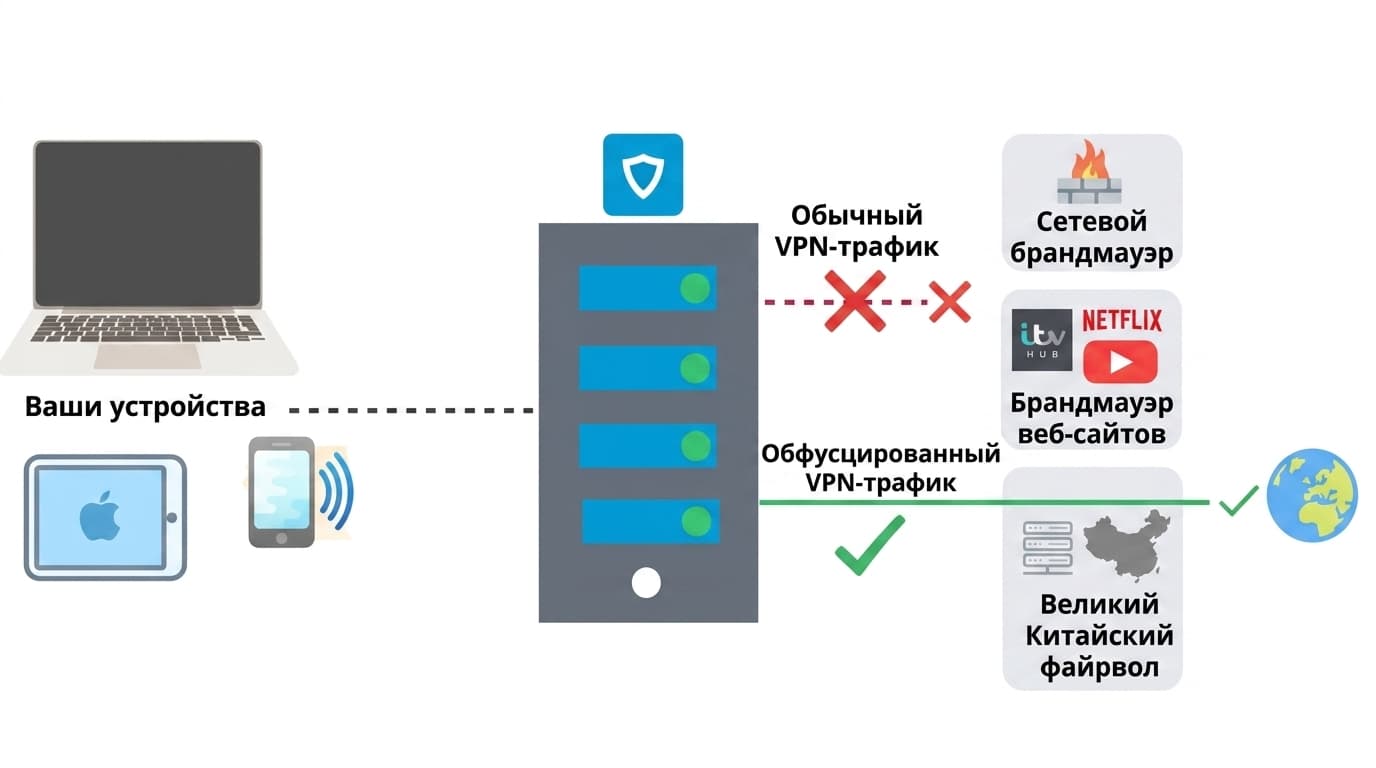

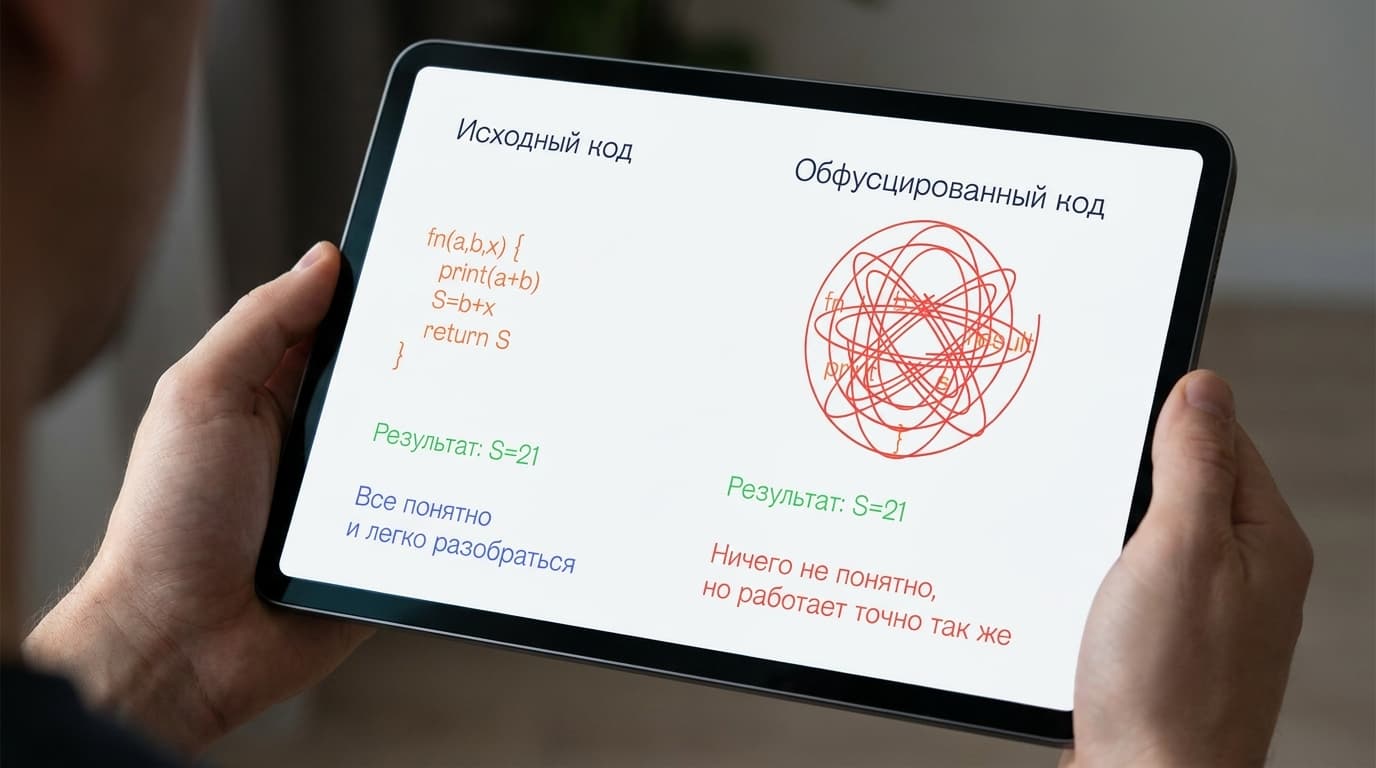

Обфускация сетевого трафика — это техника маскировки сетевых данных, при которой реальный характер передаваемой информации скрывается от систем глубокой инспекции пакетов (DPI — Deep Packet Inspection). Грубо говоря, это «переодевание» трафика: VPN-пакеты начинают выглядеть как обычный HTTPS, торрент — как видеозвонок, а Tor — как стриминг музыки.

Без обфускации провайдер или ТСПУ (технические средства противодействия угрозам) видят сигнатуру протокола — характерный «отпечаток» пакетов. Например, WireGuard и OpenVPN имеют узнаваемые заголовки, по которым их легко заблокировать не разбирая содержимое.

Как работает DPI и зачем его обходить?

DPI-системы анализируют несколько уровней:

- Заголовки пакетов — порт, TTL, флаги TCP

- Энтропию данных — зашифрованный трафик имеет высокую энтропию (близкую к случайному шуму), что само по себе подозрительно

- Паттерны handshake — TLS ClientHello, длина первого пакета, тайминги соединений

- Поведенческий анализ — размеры пакетов, межпакетные задержки, соотношение входящего/исходящего трафика

Обфускация работает против всех этих методов одновременно.

Основные методы обфускации

1. Имитация легитимных протоколов (Traffic Mimicry)

Трафик оборачивается в оболочку, неотличимую от HTTPS/HTTP/WebSocket. Снаружи всё выглядит как обращение к веб-сайту — корректный TLS-рукопожатие, SNI, сертификат.

2. Рандомизация пакетов

Изменение размеров пакетов и задержек между ними, чтобы сломать поведенческие сигнатуры. Условно: вместо «пакет 1400 байт каждые 20мс» получаем случайные размеры и тайминги.

3. Domain Fronting

Используется CDN (Cloudflare, Akamai): в SNI указывается легитимный домен крупной компании, а реальный запрос идёт к нужному серверу через HTTP-заголовок Host. Очень сложно заблокировать, не зацепив весь CDN.

4. Туннелирование через разрешённые протоколы

VPN-трафик упаковывается в WebSocket, gRPC, QUIC или даже DNS-запросы. DNS-туннелинг особенно интересен — данные передаются в TXT-записях доменов.

5. Padding & Timing Manipulation

Добавление мусорных байт для выравнивания пакетов до «нормальных» размеров HTTPS и искусственное добавление задержек.

VPN с обфускацией трафика

Обычные VPN (WireGuard в чистом виде, L2TP, PPTP) легко детектируются. Вот протоколы/инструменты с реальной обфускацией:

OpenVPN + obfsproxy / stunnel

Классический подход: трафик OpenVPN заворачивается в TLS через stunnel или обфусцируется через obfsproxy (инструмент Tor-проекта). Работает, но медленно.

Shadowsocks

Изначально создан для обхода китайского «Великого Фаэрвола». Использует симметричное шифрование AEAD и полностью рандомизированный заголовок — никаких узнаваемых паттернов. Нет фиксированной сигнатуры первого пакета. Расширение ShadowsocksR добавляет поверх ещё плагины обфускации (обёртка под HTTP, TLS).

V2Ray / Xray

Мощный мультипротокольный фреймворк. Поддерживает:

- VMess — собственный зашифрованный протокол

- VLESS — облегчённая версия (см. ниже)

- Транспорты: WebSocket, HTTP/2, gRPC, QUIC, HTTPUpgrade

- XTLS/Reality — продвинутая имитация TLS

Sing-box

Современный преемник V2Ray/Xray, поддерживает все те же транспорты плюс Hysteria2 (на основе QUIC).

Обфускация WireGuard

WireGuard — великолепный протокол по скорости и безопасности, но его главный изъян: он абсолютно узнаваем. Первый UDP-пакет имеет характерную структуру, и любой DPI его мгновенно идентифицирует.

Решения:

AmneziaWG (Amnezia WireGuard) Форк WireGuard, разработанный специально для обхода блокировок. Модифицирует поля заголовка: меняет magic bytes, добавляет мусорные данные в handshake (Junk packets), рандомизирует размеры Init-пакетов. Совместим с оригинальным WireGuard через конфигурацию. Это один из лучших вариантов на сегодня.

Ключевые параметры конфига AmneziaWG:

Jc = 4 # количество мусорных пакетов

Jmin = 40 # мин. размер мусора

Jmax = 70 # макс. размер мусора

S1 = 0 # смещение в handshake init

S2 = 0 # смещение в handshake response

H1..H4 # случайные magic values

BoringTun + obfs Userspace-реализация WireGuard с возможностью добавить транспортный слой обфускации поверх.

WireGuard over WebSocket / Shadowsocks Трафик WireGuard заворачивается в другой протокол. Например, через wstunnel или udp2raw (эмулирует TCP для обхода блокировок UDP). Удобно, но добавляет оверхед.

Masque / QUIC-туннель WireGuard пробрасывается через QUIC (HTTP/3). Выглядит как обычный веб-трафик.

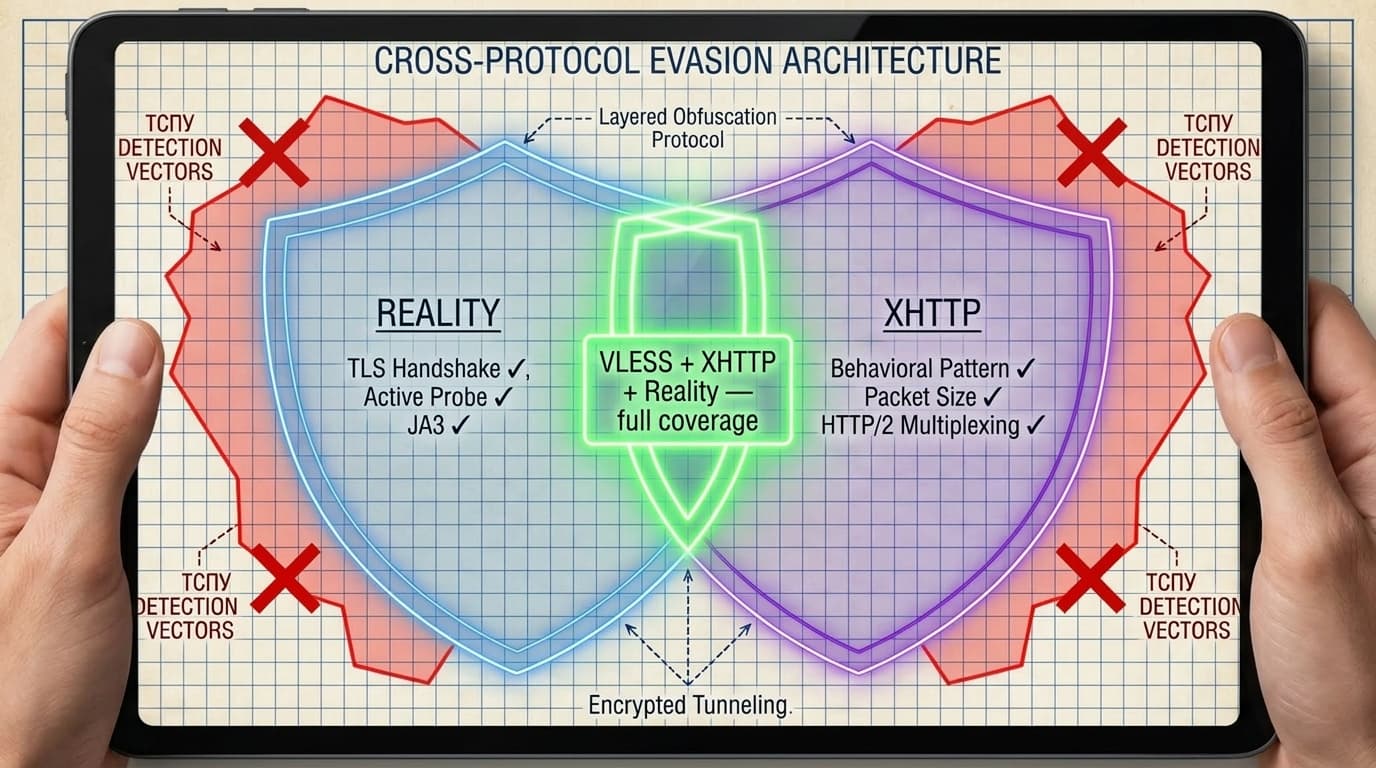

Обфускация VLESS

VLESS — это лёгкий протокол из экосистемы Xray/V2Ray. Сам по себе он не обфусцирует трафик — это задача транспортного уровня.

VLESS + Reality (лучший вариант)

Reality — революционный метод обфускации от разработчика Xray. Идея гениально проста: сервер притворяется реальным сайтом (например, microsoft.com или yahoo.com), используя их настоящий TLS-сертификат через технику «steal» публичного ключа. Клиент и сервер обмениваются секретом внутри стандартного TLS-handshake так, что снаружи это неотличимо от обращения к легитимному сайту.

"streamSettings": {

"network": "tcp",

"security": "reality",

"realitySettings": {

"serverName": "www.microsoft.com",

"fingerprint": "chrome",

"shortId": "xxxx",

"publicKey": "..."

}

}

Преимущества Reality перед обычным TLS:

- Не нужен собственный домен и сертификат

- Fingerprint TLS-клиента имитирует реальный браузер (Chrome, Firefox, Safari)

- Практически невозможно заблокировать без блокировки целевого сайта

VLESS + WebSocket + TLS (CDN)

Классическая схема: VLESS передаётся через WebSocket, TLS-терминация на сервере, а перед ним стоит Cloudflare CDN. Трафик выглядит как WS-соединение к Cloudflare — заблокировать практически невозможно.

VLESS + gRPC

Альтернатива WebSocket. gRPC работает поверх HTTP/2, выглядит как RPC-вызов к API. Хорошо работает через CDN.

VLESS + XHTTP (HTTPUpgrade)

Новый транспорт в Xray — HTTP Upgrade, имитирует апгрейд обычного HTTP-соединения до WebSocket, но с меньшим оверхедом.

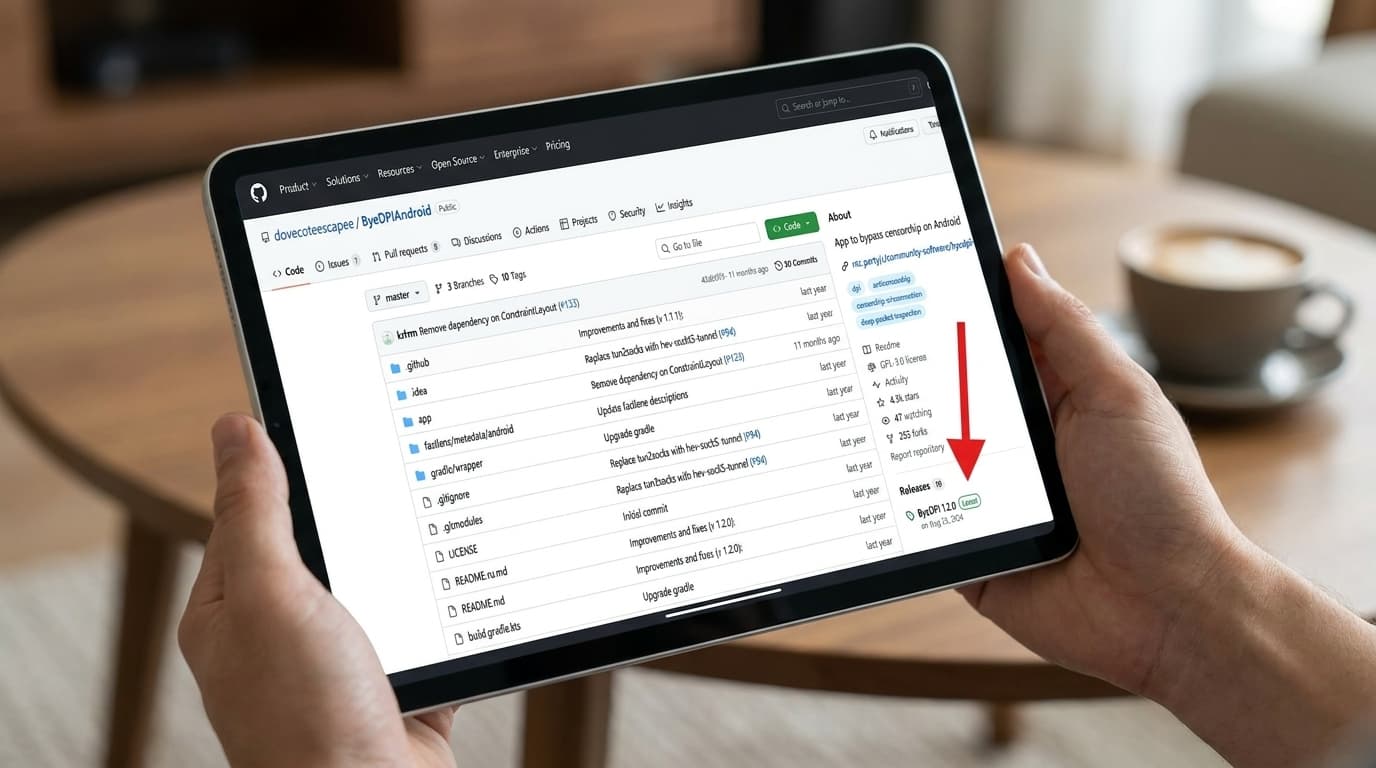

Обфускация трафика с помощью ByeDPI

ByeDPI — это локальный SOCKS5-прокси для Windows/Linux, специально заточенный под обход российских блокировок ТСПУ. Не является VPN — работает иначе.

Принцип работы

ByeDPI манипулирует TCP на уровне сегментации и заголовков, чтобы DPI-система «не увидела» запрещённый домен:

1. Фрагментация TLS ClientHello ClientHello (первый пакет TLS, содержащий SNI с доменом) разбивается на несколько TCP-сегментов. DPI собирает данные из полного пакета и не успевает/не умеет склеивать фрагменты, поэтому не находит сигнатуру.

2. Fake packet (поддельный пакет) Перед реальным ClientHello отправляется TCP-пакет с TTL=1 (он умрёт до сервера, но DPI его «видит» и сбивается с толку) с мусорными данными.

3. Desynchronization (рассинхронизация) Используется TCP OOB (out-of-band данные) или некорректные флаги для сброса состояния DPI-машины.

4. Disorder (перестановка сегментов) Сегменты отправляются в намеренно неправильном порядке. Браузер склеит их корректно (TCP гарантирует порядок), а DPI — нет.

Запуск ByeDPI

# Windows

byedpi.exe -p 1080 --disorder 1 --split 1

# Linux

./ciadpi -p 1080 -s 1 -d 1

После запуска в браузере/системе указывается SOCKS5 127.0.0.1:1080.

Ключевые параметры

| Параметр | Описание |

|---|---|

--split N | Разбить ClientHello на N байт |

--disorder N | Отправить сегмент с неправильным порядком |

--fake | Отправить поддельный пакет перед handshake |

--ttl N | TTL для fake-пакета (обычно 3-8) |

--oob | Использовать TCP out-of-band данные |

Отличие от VPN

ByeDPI не шифрует трафик и не меняет IP-адрес. Он только «ломает» DPI-анализ. Это инструмент для обхода блокировок, а не для анонимности. Хорошо работает в связке с другими инструментами.

Сравнительная таблица

| Инструмент | Шифрование | Обфускация | Скорость | Сложность |

|---|---|---|---|---|

| AmneziaWG | ✅ Сильное | ✅ Хорошая | 🚀 Высокая | Низкая |

| VLESS + Reality | ✅ TLS | ✅ Отличная | 🚀 Высокая | Средняя |

| Shadowsocks | ✅ AEAD | ✅ Хорошая | ⚡ Средняя | Низкая |

| VLESS + WS + CDN | ✅ TLS | ✅ Отличная | ⚡ Средняя | Средняя |

| ByeDPI | ❌ | ✅ Для DPI | 🚀 Высокая | Низкая |

| OpenVPN + stunnel | ✅ | ✅ Средняя | 🐢 Низкая | Высокая |

Итог

Выбор метода зависит от задачи:

- Максимальная стабильность и простота → AmneziaWG

- Лучшая обфускация с собственным сервером → VLESS + Reality

- Обход блокировок без VPN → ByeDPI

- Через CDN без своего IP → VLESS + WebSocket + Cloudflare

- Китай/Иран уровень цензуры → Sing-box с Hysteria2 или Reality