Лаборатория Касперского снова обнаружила интересный троян удалённого доступа CrystalX RAT. Расскажу подробнее в чем особенность CrystalX RAT.

Лаборатория Касперского: кратко о компании

«Лаборатория Касперского» — одна из крупнейших в мире частных компаний в сфере кибербезопасности, основанная в 1997 году Евгением Касперским. Штаб-квартира расположена в Москве, однако компания работает в десятках стран. На сегодняшний день под её защитой находится более миллиарда устройств по всему миру. Ключевое подразделение по исследованию угроз — GReAT (Global Research & Analysis Team) — занимается поиском и анализом новых, ранее неизвестных вредоносных программ. Именно эта команда обнаружила CrystalX RAT.

Что такое CrystalX RAT

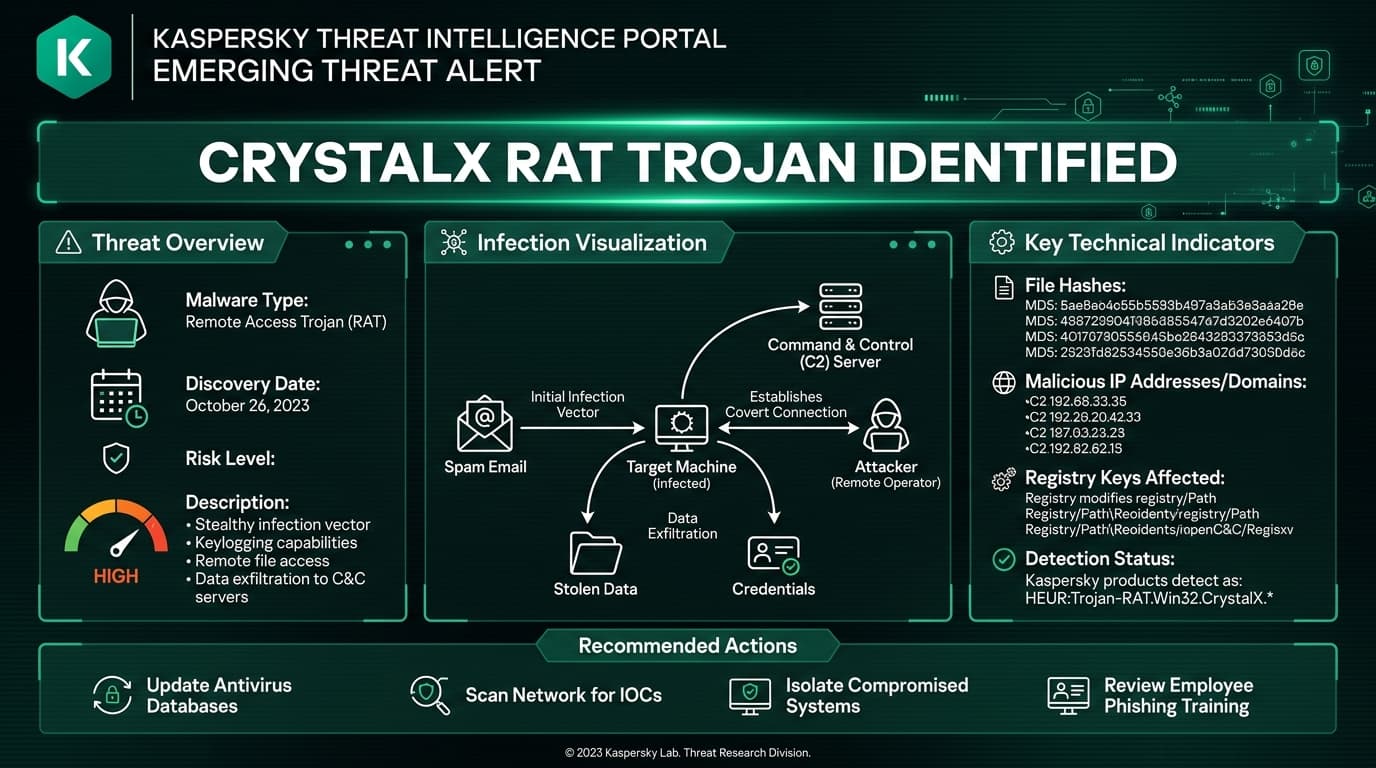

CrystalX — это новый троян удалённого доступа (RAT), который на первый взгляд напоминает «вирусы-шутники» из 90-х, однако на деле наносит куда более серьёзный ущерб: шпионит за пользователем, похищает криптовалюту и учётные данные, а также предоставляет атакующему полный контроль над устройством.

Происхождение и история

В марте 2026 года эксперты Kaspersky обнаружили ранее неизвестное вредоносное ПО, распространяемое через закрытые Telegram-каналы. По классической маркетинговой схеме троян предлагался к покупке в трёх разных подписочных тарифах.

Впервые малварь засветилась ещё в январе 2026 года под именем WebCrystal RAT и продвигалась в закрытых группах Telegram. Позднее она была переименована в CrystalX RAT, а продвижение расширилось на YouTube. По техническим характеристикам специалисты установили, что CrystalX является клоном другого известного RAT — WebRAT (он же Salat Stealer): схожая панель управления, код на Go и аналогичная бот-система продаж.

Архитектура и технические особенности

Панель управления включает автоматический «билдер», позволяющий настраивать функции под конкретного клиента: геоблокировку, антианалитические инструменты и внешний вид исполняемого файла. Полезная нагрузка сжимается с помощью zlib и шифруется алгоритмом ChaCha20.

Для противодействия анализу используются проверки на прокси и MITM, обнаружение виртуальных машин, антиотладочные циклы и «скрытые патчи», обходящие защитные функции операционной системы.

После запуска малварь устанавливает соединение с командным сервером (C2) по протоколу WebSocket, используя жёстко прописанный URL. Затем собирает системную информацию, после чего все данные передаются в формате JSON.

Функциональные возможности

CrystalX — это не просто RAT. Это комбайн из нескольких классов вредоносного ПО одновременно:

1. Стилер (похититель данных) Реальный ущерб от CrystalX связан с кражей логинов и паролей от Steam, Discord, Telegram и всех браузеров на базе Chromium. Для извлечения данных из браузеров используется популярная утилита ChromeElevator, а также отдельные процедуры для Yandex и Opera. На момент публикации функция стилера была временно отключена — предположительно, для обновления.

2. Клиппер (подмена буфера обмена) Малварь отслеживает содержимое буфера обмена и подменяет адреса криптокошельков на адреса атакующего. Это популярная схема: жертва копирует адрес получателя для перевода, но в итоге деньги уходят мошенникам.

3. Кейлоггер Кейлоггер транслирует нажатия клавиш в режиме реального времени на C2-сервер.

4. Полноценный RAT и шпионаж Атакующий получает возможность выполнять команды через CMD, загружать и выгружать файлы, просматривать файловую систему, управлять машиной в режиме реального времени через встроенный VNC-модуль, а также записывать видео с камеры и звук с микрофона.

5. Prankware — психологическое давление Особую роль играет набор «шуточных» функций: дёргание курсора мыши, установка произвольных обоев, изменение ориентации экрана, скрытие иконок рабочего стола, принудительное выключение компьютера, а также отправка всплывающих сообщений жертве в реальном времени. На первый взгляд это кажется баловством, но на практике создаёт сильный психологический стресс и дезориентацию.

Модель распространения: MaaS

Малварь продаётся третьим лицам по модели «вредоносное ПО как услуга» (MaaS) и активно продвигается на YouTube и в Telegram, что существенно расширяет круг потенциальных злоумышленников — даже тех, кто не обладает техническими навыками.

Kaspersky полагает, что CrystalX RAT ориентирован прежде всего на «скрипт-кидди» и менее опытных атакующих: броская рекламная кампания и «прикольные» функции помогают привлечь внимание именно этой аудитории.

Жертвы и география

Начальный вектор заражения пока не установлен, однако уже десятки жертв подтверждены — преимущественно в России. Поскольку у MaaS нет географических ограничений, угроза может распространиться глобально.

Как защититься

Признаки заражения: самопроизвольное вращение экрана, хаотичное поведение мыши или клавиатуры, случайные уведомления. Если вы заметили что-то подобное — немедленно отключите интернет (физически выдерните кабель или отключите Wi-Fi) и проверьте систему антивирусом.

Общие меры предосторожности: не скачивайте ПО из неофициальных источников, включите отображение расширений файлов в Windows, включите двухфакторную аутентификацию на важных аккаунтах и следите за тем, что именно вы вставляете из буфера обмена при переводе криптовалюты.